Wielu początkujących deweloperów, stawiając pierwsze kroki w świecie tworzenia stron internetowych, zadaje sobie pytanie, czy możliwe jest uruchomienie Notatnika bezpośrednio z poziomu kodu HTML. Odpowiedź na to pytanie nie jest prosta i wymaga zrozumienia fundamentalnych zasad bezpieczeństwa współczesnych przeglądarek internetowych. W tym artykule wyjaśnię, dlaczego standardowe podejście jest niemożliwe, przedstawię historyczne i niszowe obejścia, a także zaprezentuję praktyczne i bezpieczne alternatywy, które pozwolą osiągnąć podobne cele. Zrozumienie tych mechanizmów jest kluczowe dla każdego, kto chce tworzyć stabilne i bezpieczne aplikacje webowe.

Uruchomienie Notatnika z HTML jest niemożliwe ze względów bezpieczeństwa, istnieją jednak bezpieczne alternatywy.

- Nowoczesne przeglądarki blokują uruchamianie programów lokalnych z HTML ze względów bezpieczeństwa (piaskownica).

- Historyczne technologie jak ActiveX czy wtyczki NPAPI zostały wycofane z powodu luk bezpieczeństwa.

- Niszowe metody (HTA, niestandardowe protokoły URL) wymagają specjalnej konfiguracji lub działają poza kontekstem webowym.

- Bezpieczne alternatywy to `

- Zrozumienie ograniczeń bezpieczeństwa przeglądarek jest kluczowe dla tworzenia stron internetowych.

Dlaczego nie można po prostu otworzyć Notatnika z HTML? Wyjaśniamy kluczowe zasady bezpieczeństwa

Zacznijmy od podstaw, które są fundamentem dzisiejszego internetu. Kwestia uruchamiania lokalnych programów z poziomu przeglądarki to sedno bezpieczeństwa webowego. Jako deweloper z doświadczeniem, zawsze podkreślam, że zrozumienie tych ograniczeń jest ważniejsze niż szukanie "haków", które je omijają.

Piaskownica (sandbox) przeglądarki: Twój cichy strażnik bezpieczeństwa

Współczesne przeglądarki internetowe działają w środowisku nazywanym „piaskownicą” (sandbox). Jest to izolowany obszar, w którym wykonywany jest kod strony internetowej. Głównym celem piaskownicy jest ochrona Twojego systemu operacyjnego przed potencjalnie złośliwym kodem pochodzącym ze stron WWW. Oznacza to, że strona internetowa nie ma bezpośredniego dostępu do lokalnych plików, programów czy ustawień systemowych. Działa to na zasadzie hermetyzacji kod strony jest „zamknięty” w bezpiecznym kontenerze i nie może swobodnie wchodzić w interakcje z resztą Twojego komputera. To fundamentalny mechanizm bezpieczeństwa, który chroni Cię przed wirusami, kradzieżą danych i nieautoryzowanym dostępem.

Ślepy zaułek, czyli dlaczego link `` nigdy nie zadziała

Wielu początkujących deweloperów próbuje uruchomić Notatnik, tworząc prosty link, taki jak Otwórz Notatnik. Niestety, taka próba zawsze zakończy się niepowodzeniem. Dlaczego? Ponieważ, jak wspomniałem wcześniej, przeglądarka internetowa nie ma bezpośredniego dostępu do lokalnego systemu plików w sposób, który pozwalałby jej na uruchamianie programów z określonej ścieżki. Jest to celowe ograniczenie wynikające z zasady piaskownicy. Gdyby przeglądarka pozwalała na takie operacje, każda strona mogłaby potencjalnie uruchamiać dowolne programy na Twoim komputerze bez Twojej wiedzy i zgody, co prowadziłoby do katastrofalnych konsekwencji.

Zagrożenia w praktyce: Co by się stało, gdyby każda strona mogła uruchamiać programy?

Wyobraź sobie, co by się stało, gdyby przeglądarki nie miały zabezpieczeń i pozwalały stronom internetowym na uruchamianie programów. Odwiedzasz pozornie niewinną stronę, a w tle, bez Twojej wiedzy, uruchamia się złośliwe oprogramowanie. Mogłoby ono zainstalować wirusy, programy szpiegujące, przejąć kontrolę nad Twoim komputerem, ukraść dane osobowe (hasła, numery kart kredytowych), a nawet uszkodzić system operacyjny. Strony mogłyby szpiegować Twoją aktywność, uruchamiać koparki kryptowalut w tle, a nawet blokować dostęp do Twoich plików w ramach ataku ransomware. To właśnie dlatego obecne zabezpieczenia są tak restrykcyjne i stanowią kluczową linię obrony przed cyberzagrożeniami. Z mojego punktu widzenia, to absolutna podstawa bezpieczeństwa w sieci.

Historyczne i niszowe metody: Jak kiedyś obchodzono ograniczenia i co działa dzisiaj?

Chociaż nowoczesne przeglądarki skutecznie blokują uruchamianie lokalnych programów, warto wiedzieć, że historia internetu znała rozwiązania, które na to pozwalały, a także istnieją niszowe metody, które działają poza standardowym kontekstem webowym. Poznanie ich pomaga zrozumieć ewolucję bezpieczeństwa w sieci.

Aplikacje HTML (.HTA): Kiedy HTML działa jak program na Twoim komputerze

W systemie Windows istnieje coś takiego jak aplikacje HTML (HTA). Pliki z rozszerzeniem .hta są w rzeczywistości plikami HTML, które są wykonywane przez specjalny silnik mshta.exe, a nie przez standardową przeglądarkę internetową. Kluczowa różnica polega na tym, że aplikacje HTA działają poza piaskownicą przeglądarki. Oznacza to, że kod JavaScript (lub VBScript) w pliku HTA ma pełny dostęp do systemu operacyjnego, w tym możliwość uruchamiania lokalnych aplikacji, modyfikowania plików czy dostępu do rejestru. Jest to potężne narzędzie, ale przeznaczone głównie do tworzenia lokalnych aplikacji Windows, a nie do publicznych stron WWW. Nie jest to więc sposób na uruchomienie Notatnika z poziomu standardowej strony internetowej, ale raczej technologia, która pozwala na tworzenie aplikacji desktopowych z użyciem HTML/CSS/JS.

Niestandardowe protokoły URL: Rozwiązanie dla zaawansowanych i świadomych użytkowników

Inną, bardziej niszową metodą, jest wykorzystanie niestandardowych protokołów URL. Możesz ręcznie zarejestrować w systemie operacyjnym własny protokół (np. uruchomnotatnik://) i powiązać go z konkretną aplikacją, na przykład notepad.exe. Wówczas, gdy użytkownik kliknie link Otwórz Notatnik na stronie internetowej, system operacyjny zostanie poinformowany o próbie wywołania tego protokołu i, jeśli jest on zarejestrowany, uruchomi przypisaną aplikację. Ważne jest jednak, aby podkreślić, że jest to rozwiązanie wymagające wcześniejszej konfiguracji po stronie użytkownika. Nie jest uniwersalne, nie działa "od ręki" u każdego użytkownika i, co najważniejsze, nie jest bezpiecznym ani rekomendowanym podejściem dla ogólnodostępnych stron internetowych, ponieważ otwiera potencjalne furtki bezpieczeństwa, jeśli protokoły zostaną źle skonfigurowane.

Wspomnienie z przeszłości: Rola ActiveX w starych wersjach Internet Explorera

Wspominając o historycznych metodach, nie sposób pominąć ActiveX technologii firmy Microsoft, która dominowała w starszych wersjach przeglądarki Internet Explorer. ActiveX pozwalał na uruchamianie kodu natywnego (czyli programów) bezpośrednio w przeglądarce, co dawało ogromne możliwości, ale jednocześnie stwarzało ogromne luki w bezpieczeństwie. Wiele ataków z przeszłości wykorzystywało właśnie kontrolki ActiveX do infekowania komputerów użytkowników. Podobne funkcjonalności oferowały wtyczki NPAPI (np. Java Applets, Flash Player), które również pozwalały na uruchamianie kodu poza piaskownicą. Ze względu na te zagrożenia i nieustanne problemy z bezpieczeństwem, zarówno ActiveX, jak i wtyczki NPAPI zostały całkowicie wycofane z nowoczesnych przeglądarek internetowych. To ważna lekcja, że funkcjonalność nigdy nie powinna przeważać nad bezpieczeństwem.

Praktyczne i bezpieczne alternatywy: Jak osiągnąć cel bez łamania zabezpieczeń?

Skoro bezpośrednie uruchomienie Notatnika z HTML jest niemożliwe i niebezpieczne, pojawia się pytanie: jak w takim razie osiągnąć podobny cel w bezpieczny sposób? Istnieje kilka praktycznych alternatyw, które pozwalają na interakcję z tekstem lub plikami, pozostając w zgodzie ze standardami bezpieczeństwa webowego.

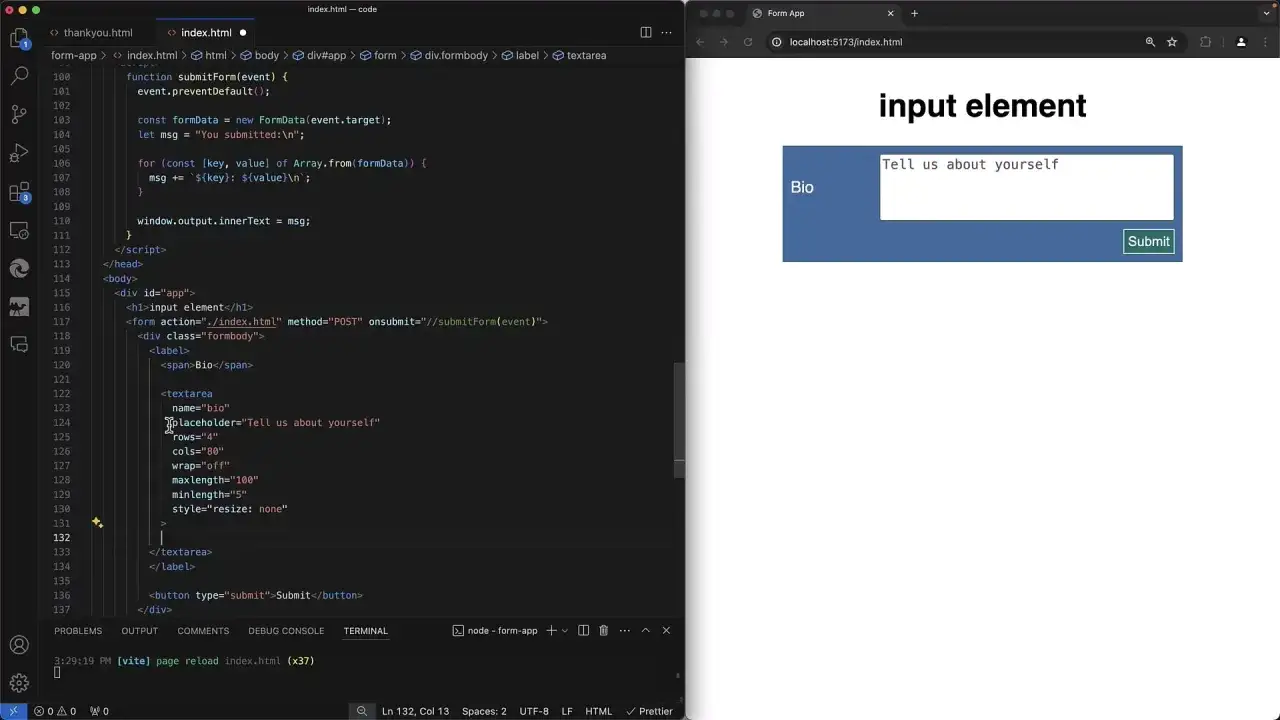

Najprostsze rozwiązanie: Pole tekstowe `` jako Twój notatnik w przeglądarce

Jeśli Twoim celem jest umożliwienie użytkownikowi wprowadzania i edycji tekstu bezpośrednio na stronie, najprostszym i najbezpieczniejszym rozwiązaniem jest użycie standardowego elementu HTML . Działa on jak mały notatnik osadzony w przeglądarce, gdzie użytkownik może swobodnie pisać, edytować i kopiować tekst. Jest to w pełni zgodne ze standardami webowymi i nie stwarza żadnych zagrożeń bezpieczeństwa, ponieważ cała operacja odbywa się w ramach piaskownicy przeglądarki. Oto prosty przykład:

Użytkownik może skopiować tekst z tego pola i wkleić go do swojego lokalnego Notatnika, jeśli zajdzie taka potrzeba. To proste, ale skuteczne rozwiązanie.

Gdy chcesz udostępnić plik: Tworzenie linku do pobrania pliku tekstowego (.txt)

Jeśli chcesz udostępnić użytkownikowi plik tekstowy, który może on otworzyć w Notatniku, najlepszym rozwiązaniem jest stworzenie linku do pobrania tego pliku. Użytkownik kliknie link, a przeglądarka pobierze plik na jego komputer. Następnie użytkownik będzie mógł samodzielnie otworzyć ten plik w Notatniku lub dowolnym innym edytorze tekstu. Strona internetowa nie uruchamia programu bezpośrednio, a jedynie inicjuje proces pobierania. To bezpieczna i standardowa praktyka. Przykład:

Pobierz plik tekstowyAtrybut download sugeruje nazwę pliku do zapisania, co jest bardzo wygodne dla użytkownika.

Zaawansowane edytory tekstu: Jak osadzić na stronie edytor oparty na JavaScript?

Dla bardziej zaawansowanych zastosowań, gdzie potrzebujesz funkcjonalności wykraczających poza zwykłe pole tekstowe (np. podświetlanie składni, numeracja linii, obsługa wielu języków programowania), możesz wykorzystać zaawansowane biblioteki JavaScript. Istnieją świetne projekty, takie jak CodeMirror, Ace Editor czy Monaco Editor (silnik używany w Visual Studio Code), które pozwalają na osadzenie w pełni funkcjonalnego edytora tekstu bezpośrednio na stronie internetowej. Te rozwiązania działają w całości w przeglądarce, wykorzystując JavaScript i CSS, i nie naruszają żadnych zasad bezpieczeństwa, ponieważ nie próbują komunikować się z lokalnym systemem operacyjnym poza dozwolonymi przez przeglądarkę interfejsami. To doskonały sposób, aby zapewnić bogate doświadczenie edycji tekstu, zachowując pełne bezpieczeństwo.

Podsumowanie: Zrozumienie ograniczeń to klucz do lepszego kodowania

Na koniec chciałbym jeszcze raz podkreślić najważniejsze wnioski, które, moim zdaniem, każdy deweloper powinien mieć na uwadze.

Główne wnioski: Co musisz zapamiętać o uruchamianiu aplikacji z poziomu przeglądarki?

Podsumowując, najważniejsza lekcja jest taka: bezpośrednie uruchamianie programów lokalnych z poziomu standardowej strony internetowej jest niemożliwe ze względów bezpieczeństwa. Głównym winowajcą (a raczej obrońcą) jest piaskownica przeglądarki, która skutecznie izoluje kod strony od Twojego systemu operacyjnego. Historyczne metody, takie jak ActiveX czy wtyczki NPAPI, zostały wycofane z powodu ogromnych luk bezpieczeństwa, a niszowe rozwiązania, jak HTA czy niestandardowe protokoły URL, mają bardzo ograniczone zastosowanie i nie są przeznaczone dla publicznych stron WWW. Zawsze pamiętaj o tych ograniczeniach, projektując swoje aplikacje.

Przeczytaj również: Centrowanie zdjęć w HTML & CSS: Którą metodę wybrać?

Bezpieczeństwo przede wszystkim: Dlaczego aktualne standardy webowe są Twoim sprzymierzeńcem

Wiem, że początkowo ograniczenia te mogą wydawać się frustrujące, ale z perspektywy doświadczonego dewelopera mogę Cię zapewnić, że aktualne standardy bezpieczeństwa w przeglądarkach internetowych są Twoim największym sprzymierzeńcem. Chronią one nie tylko użytkowników przed złośliwym oprogramowaniem, ale także Ciebie jako dewelopera przed potencjalnymi problemami prawnymi i reputacyjnymi. Tworząc strony zgodnie z tymi zasadami, budujesz zaufanie i zapewniasz stabilne, bezpieczne środowisko dla swoich użytkowników. Zamiast szukać sposobów na omijanie zabezpieczeń, skup się na wykorzystaniu bezpiecznych i zgodnych z obecnymi standardami alternatyw, takich jak element , linki do pobierania plików czy zaawansowane edytory JavaScript. To droga do tworzenia lepszych i bardziej odpowiedzialnych aplikacji webowych.